Agencias federales de EEUU retrasadas respecto a PIV y fuerte autenticación

11 March, 2015

category: Identificación laboral, Seguridad lógica

Más de la mitad de las intrusiones cibernéticas a las agencias federales de Estados Unidos podrían haberse evitado mediante una fuerte autenticación, según un informe de la Oficina de Administración y Presupuesto de la Casa Blanca. El informe anual al Congreso sobre el Acta Federal de Seguridad de la Información (FISMA) detalla cómo las agencias aún están atrasadas respecto al uso de credenciales PIV y tecnologías de autenticación fuerte.

En el año fiscal 2014, que finalizó en septiembre, US-CERT encontró que el 52% de los incidentes cibernéticos estaban relacionados o podrían haberse prevenido con implementaciones de autenticación fuerte. Esto es una mejoría respecto al anterior año fiscal, que estaba en 65%. La fuerte autenticación para cuentas de usuario de agencias civiles es de solo 41%, por debajo de la meta de 75%.

E-Gov Cyber revisó el funcionamiento de las agencias con respecto a la métrica de FISMA relativa a la autenticación. Como parte del proceso de presentación de informes, las agencias describen los diferentes métodos de autenticación que utilizan los empleados para lograr acceso a la información y redes federales.

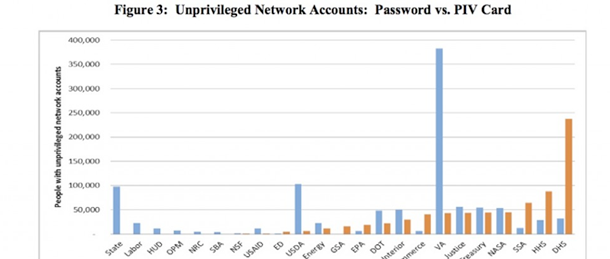

Unas 16 agencias tienen perfiles de autenticación débiles, permitiendo que la mayoría de los usuarios no privilegiados se conecten utilizando solamente la identificación de usuario y la contraseña. Esto da mayor posibilidad al acceso no autorizado a la red, ya que las contraseñas son mucho más fáciles de robar mediante software malicioso o ingeniería social. El Departamento de Asuntos de Veteranos tiene más de 350,000 usuarios que acceden a información con nombre de usuario y contraseña, y el Departamento de Estado tiene 100,000.

El Departamento de Seguridad Nacional (Homeland Security) está al frente del acceso PIV con casi 250,000 empleados utilizando las credenciales, seguido de Salud y Servicios Humanos con casi 100,000. El Departamento de Defensa no fue incluido en esta revisión, pero también requiere que sus empleados utilicen la Tarjeta de Acceso Común para una fuerte autenticación.

Aunque la cantidad sustancial de cuentas de usuario sin privilegios — más de 5.3 millones — pueden conectarse a redes federales usando solamente nombre de usuario y contraseña, más preocupante es la cantidad de cuentas de red con privilegios que pueden conectarse con solo una identificación de usuario y una contraseña. Las cuentas de usuario sin privilegios son las que utilizan la mayoría de los empleados para acceder al correo electrónico y a diferentes servicios y aplicaciones de trabajo. Las cuentas privilegiadas son administradores de esos sistemas y son capaces de crear nuevas cuentas y acceder a información adicional.

Las cuentas de usuario con privilegios, de las que existen 134,287 en todo el gobierno, poseen elevados niveles para acceder o controlar información y sistemas federales, lo que aumenta el riesgo para los recursos si sus credenciales se ven comprometidas. Hay 18 agencias que no requieren que una mayoría de sus usuarios de red con privilegios se conecten utilizando autenticación PIV de dos factores. Salud y Servicios Humanos, y el Departamento de Estado, son los peores infractores en cuanto a permitir que usuarios con privilegios accedan a las redes con nombre de usuario y contraseña.